Le patch management, un impératif de cybersécurité devenu incontournable

Chaque jour, des centaines de nouvelles vulnérabilités apparaissent sur les systèmes d’exploitation, applications et firmwares connectés à votre infrastructure. En 2025 uniquement, plus de 21 500 CVE (Common Vulnerabilities and Exposures) ont déjà été catalogués en seulement six mois — une augmentation de 18 % par rapport à la même période l’année précédente. Parmi ces vulnérabilités, environ 38 % sont classées comme critiques ou de haute sévérité, ce qui signifie qu’une fenêtre d’attaque dangereuse s’ouvre à chaque seconde sans correction.

Pour les administrateurs système et directeurs d’infrastructure informatique (DSI), cette réalité est devenue une course contre la montre. Retarder un correctif, c’est laisser une porte grande ouverte aux cybercriminels. Le patch management n’est plus une tâche administrative à planifier quand le temps le permet : c’est un enjeu vital de cybersécurité et de continuité d’activité.

Pourquoi le patch management doit devenir un réflexe d’entreprise

La menace : des failles exploitées en heures, pas en jours

Avant 2025, les administrateurs informatiques avaient parfois quelques semaines pour déployer un correctif. Aujourd’hui, cette fenêtre s’est rétrécit dramatiquement. Les groupes de cybercriminels organisés disposent de robots automatisés qui scannent continuellement l’Internet pour identifier les systèmes non patchés. Dès qu’une vulnérabilité est publiée, des exploits apparaissent en parallèle, transformant une faille théorique en arme opérationnelle en quelques heures seulement.

Selon les données de 2025, 76 % des attaques par ransomware exploitent des vulnérabilités connues mais non patchées. Autrement dit, la grande majorité des incidents auraient pu être évités avec une simple mise à jour logicielle. C’est à la fois rassurant — le problème est techniquement solvable — et inquiétant : les organisations qui ne maîtrisent pas leur patch management sont des victimes consentantes.

Les six risques majeurs d’un retard de mise à jour

1. Vulnérabilités exploitées et accès non autorisé au SI

Un patch corrige une faille connue. Sans mise à jour, l’accès au système d’information devient plus simple pour un attaquant. Les administrateurs système savent que chaque jour sans patch supplémentaire augmente le risque d’une intrusion. Et une intrusion ne signifie pas seulement la perte de données : c’est souvent le point de départ d’une opération de reconnaissance interne pour accéder aux données les plus sensibles.

2. Rançongiciels et propagation latérale

Les ransomwares sont les champions de l’exploitation des failles non corrigées. Une fois entrés dans un environnement réseau, ils exploitent les vulnérabilités pour se propager d’une machine à l’autre. Les organisations sans patch management structuré voient souvent leurs infections s’étendre à des centaines de machines en quelques heures. À titre d’exemple, l’attaque WannaCry de 2017 sur le NHS britannique a causé l’annulation de 19 000 rendez-vous médicaux et opérations — simplement parce que les systèmes n’avaient pas été patchés.

3. Attaques ciblées et exploitation rapide de zéro-day

Même les vulnérabilités inédites (zéro-day) se voient transformées en exploits opérationnels en quelques jours. Les groupes APT (Advanced Persistent Threat) suivent les calendriers de publication des patchs de Microsoft, Apple et Linux pour préparer leurs campagnes. Une organisation sans plan de patch management rigoureux sera rapidement submergée.

4. Non-conformité réglementaire (RGPD, ISO 27001, DORA)

Les régulateurs demandent des preuves documentées de l’application des patchs. Le RGPD, ISO 27001, et depuis janvier 2025, la réglementation DORA (Digital Operational Resilience Act) pour le secteur financier, imposent un framework robuste de gestion des risques ICT, incluant des tests de résilience opérationnelle réguliers et une traçabilité de l’application des correctifs critiques.

Les audits externes demandent systématiquement :

-

Des inventaires à jour du parc informatique

-

Des calendriers de mise à jour documentés

-

Des preuves de déploiement des correctifs

-

Des comptes rendus d’application des patchs

Sans cette traçabilité, les organisations risquent des amendes réglementaires substantielles et une décote de conformité pour les partenaires commerciaux.

5. Instabilité des systèmes et dégradation des performances

Loin de l’idée reçue selon laquelle « ne pas patcher = stabilité », c’est l’inverse qui se produit. Les bugs s’accumulent, les performances se dégradent, les crashes deviennent plus fréquents. Sans patch, une application métier qui tournait correctement il y a un an devient progressivement plus lente et instable.

6. Perte de confiance et dommage à la marque

Une brèche informatique altère durablement l’image de marque. Selon les études du World Economic Forum et d’IBM, 72 % des organisations signalent une augmentation des risques cyber en 2025, et les conséquences réputationnelles peuvent représenter 25 % à 63 % de la valeur boursière d’une entreprise. Une brèche majeure due à des systèmes non patchés peut réduire définitivement la confiance des clients.

Les freins courants au patch management et comment les dépasser

Obstacle 1 : « Nous n’avons pas le temps »

C’est l’excuse la plus commune. Les équipes IT sont surchargées, le ticket management absorbe 80 % des ressources, et le patch management est perçu comme une tâche « en plus ».

La réponse : Automatisation complète. Les outils modernes détectent automatiquement les patches manquants, les testent dans un environnement contrôlé, et les déploient selon un calendrier configuré sans intervention manuelle. Une équipe IT de trois personnes peut gérer 5 000 endpoints grâce à l’automatisation.

Obstacle 2 : « On craint qu’un patch casse quelque chose »

C’est une préoccupation légitime. Tout patch comporte un risque potentiel de régression ou d’incompatibilité.

La réponse : Tests préalables et fenêtres de maintenance. Les outils de patch management modernes offrent :

-

Des labos de test isolés

-

Des déploiements progressifs par ring (ring 1 = test, ring 2 = déploiement précoce, ring 3 = production générale)

-

La capacité de rollback automatique si un patch cause un dysfonctionnement

-

Des statistiques de compatibilité basées sur les milliers de déploiements précédents

Obstacle 3 : « Nous n’avons pas de visibilité sur notre parc »

Si vous ne savez pas quelles machines vous gérez, quels systèmes d’exploitation elles exécutent, et quels logiciels y sont installés, le patch management est effectivement impossible.

La réponse : Inventaire précis et découverte automatique. Les outils RMM/patch modernes incluent :

-

La découverte automatique des appareils connectés

-

L’inventaire en temps réel du matériel et des logiciels

-

L’identification des versions logicielles et de leurs vulnérabilités connues

-

Une visibilité centralisée dans un seul dashboard

Obstacle 4 : « Les fenêtres de maintenance sont trop contraintes »

Les organisations modernes fonctionnent 24/7. Les utilisateurs travaillent depuis n’importe où. Les serveurs métier ne peuvent pas s’arrêter en pleine journée.

La réponse : Déploiement intelligent et non-invasif. Les outils avancés offrent :

-

Des déploiements sans reboot pour les patches applicatifs

-

L’installation hors-heures (nuit, fin de semaine) avec réveille automatique (Wake-on-LAN) des machines éteintes

-

L’option de reboot diffé réé sans interrompre l’utilisateur

-

Des actions de fond qui n’impactent pas l’expérience utilisateur

Le marché complexe du patch management : Comment choisir la bonne solution

Le marché des outils de patch management et RMM (Remote Monitoring & Management) est saturé : des dizaines de solutions, des positionnements différents, des modèles économiques variés, des niveaux de complexité distincts. Tout n’est pas interchangeable.

Les acteurs majeurs et leurs positionnements

Action1

Positionnement : Solution légère, centrée sur le patch management pur, idéale pour les TPE/PME et les IT departments.

Forces :

-

Primo accès : 200 endpoints gratuits à vie avec toutes les fonctionnalités

-

Tarification transparente à partir de quelques euros par endpoint par an

-

Interface simple, déploiement rapide (15 minutes pour être opérationnel)

-

Intégration native de la détection de vulnérabilités

-

Support client réactif

Faiblesses :

-

Moins riche en fonctionnalités avancées qu’une plateforme RMM complète

-

Limité à Windows et tiers-applicatifs

-

Absence de monitoring temps réel ou de ticketing intégré

À qui convient : PME, cabinets de petite taille, organisations cherchant une solution dédiée au patch management.

NinjaOne

Positionnement : Plateforme RMM complète, historiquement orientée MSP, devenant un choix d’entreprise.

Forces :

-

Couverture très large (Windows, macOS, Linux, serveurs)

-

Intégration profonde avec l’écosystème Microsoft

-

Extensive automation et scripting customisé

-

Support MSP établi de longue date

Faiblesses :

-

Tarification opaque (devis requis, difficile à prédire)

-

Interface complexe avec courbe d’apprentissage élevée

-

Support technique souvent critique par les utilisateurs

-

Fiabilité du patch management rapportée comme inégale

À qui convient : Grandes organisations, MSP, environnements heterogènes nécessitant une intégration profonde.

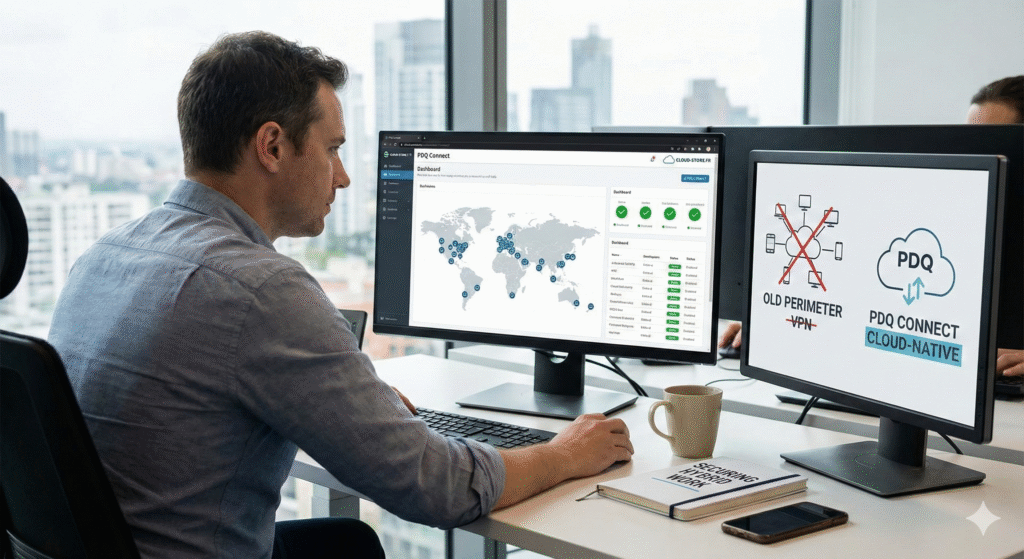

PDQ Deploy & Inventory / PDQ Connect

Positionnement : Solution Windows-native, on-premise ou cloud, construite par et pour les sysadmins.

Forces :

-

Interface extrêmement intuitive et simple

-

Tarification très transparente (à partir de 12 USD par appareil/an)

-

Performance de déploiement très rapide

-

Support utilisateur excellent

-

PDQ Deploy & Inventory pour on-premise complet, PDQ Connect pour cloud

Faiblesses :

-

Très centré sur Windows (macOS et Linux limités)

-

Absence de monitoring temps réel dans Deploy & Inventory

-

Moins de fonctionnalités « avancées » comparé à une RMM complète

-

Moins adapté aux environnements très complexes hétérogènes

À qui convient : Administrateurs Windows, organisations simplifiées, celles cherchant une solution rapide sans courbe d’apprentissage.

Atera

Positionnement : Plateforme RMM complète, all-in-one, orientée facilité d’utilisation et MSP.

Forces :

-

Intégration très transparente de tous les modules (monitoring, ticketing, patch management, asset management, IA ActionAI)

-

Tarification par technicien plutôt que par endpoint (scalabilité infinie)

-

Interface moderne et facile d’accès

-

Excellent support client

-

IA intégrée pour alerting et auto-remediation

Faiblesses :

-

Patch management avec options de customisation limitées vs NinjaOne

-

Moins de flexibilité sur les politiques de déploiement complexes

-

Mieux pour TPE/PME que pour très grandes structures

À qui convient : MSP en croissance, petites/moyennes structures, organisations voulant l’all-in-one simplifié.

SuperOps

Positionnement : Plateforme RMM moderne avec IA, patch management avancé et cross-plateforme.

Forces :

-

Patch management très automatisé avec IA intégrée

-

Support complet macOS et Linux

-

Repository multi-sources (Chocolatey, Winget, systèmes Linux)

-

Politiques de patch granulaires et réutilisables

-

Rapports et compliance à 99 %

-

Community-powered scripting

Faiblesses :

-

Plateforme moins historiquement établie que NinjaOne

-

Peut nécessiter un déploiement plus réfléchi pour structures très complexes

À qui convient : Organisations cherchant un patch management advanced avec IA, MSP modernes, environnements multi-OS.

Splashtop Enterprise / AEM (Autonomous Endpoint Management)

Positionnement : Solution d’accès et management d’endpoints orientée simplification, support à distance et patch automation.

Forces :

-

Accent sur l’expérience utilisateur minimale-interruption

-

AI-powered CVE insights avec alertes temps réel

-

Scheduling intelligent des patchs hors-heures

-

Support cross-plateforme robuste

-

Peut compléter des outils comme Intune plutôt que les remplacer

-

Coût compétitif pour les organisations de taille moyenne

Faiblesses :

-

Moins riche que une RMM complète en monitoring/ticketing

-

Positionnement plus « complémentaire » à d’autres outils qu’autonome

À qui convient : Organisations avec Intune ou d’autres outils, structures voulant compléter un monitoring existant, focus sur minimal-disruption.

Coûts et ROI : Ce que vous économisez réellement

La question que posent les DSI et CFO : « Quel est le ROI d’un outil de patch management ? »

Techniquement, le patch management ne génère pas de revenu. Mais c’est une stratégie massive de prévention de coûts.

Calcul du coût d’une mise en œuvre manuelle

Selon les calculs de sécurité courants :

Coût annuel de patching manuel = [(Taux horaire chargé) × (Heures par événement patch)] × (Nombre d’événements par an) + Coûts outils + Coûts d’incidents

Pour une PME avec 200 endpoints et 10 cycles de patch par an :

-

Heures par événement : 8-12 heures (découverte, tests, déploiement, rollback si incident)

-

Taux chargé pour un admin IT : 50-80 € l’heure

-

Coût annuel : 4 000 à 9 600 € en ressources IT seules, sans compter les incidents post-patch.

Pour une entreprise de 1 000 endpoints : 20 000 à 50 000 € annuels en heures IT.

Coût d’un incident : le vrai chiffre à retenir

Selon IBM (2023) et Veeam (2024), le coût moyen d’une brèche informatique approche 4,17 millions de dollars. Ce chiffre inclut :

-

Forensique et investigation

-

Notification des clients concernés

-

Amendes réglementaires (RGPD : jusqu’à 4 % du chiffre d’affaires)

-

Perte de revenus due au downtime

-

Dommage réputationnel (25-63 % de la valeur boursière)

Un seul incident causé par un patch manquant efface le coût d’un outil de patch management pour 50 ans.

ROI simplifié des outils modernes

| Aspect | Économies attendues |

|---|---|

| Réduction heures IT | 60-80 % |

| Temps d’incident réduit | 90 % |

| Diminution des regressions post-patch | 75 % |

| Conformité RGPD/DORA | Amendes évitées |

| Continuité d’activité | Downtime éliminé |

Un outil à 5-10 € par endpoint/mois s’amortit en heures IT en 1-2 mois. Le reste est pur bénéfice de réduction de risque.

Comment Cloud-Store.fr vous aide à choisir et déployer l’outillage adapté

Chez Cloud-Store.fr, le rôle de partenaire va au-delà de la simple distribution. Nous sommes convaincus que les administrateurs système et DSI ne doivent pas naviguer seuls ce marché complexe.

Notre approche : Analyse contextualisée

Avant de recommander Action1, Atera, NinjaOne, PDQ Connect/Deploy & Inventory, SuperOps ou Splashtop Enterprise, nous posons les bonnes questions :

-

Taille et architecture : Combien d’endpoints ? Quels OS ? Hybride, cloud, on-premise, edge ?

-

Contexte métier : Secteur sensible ? Contraintes de fenêtres de maintenance ? Infrastructure critique ?

-

Exigences de conformité : RGPD ? ISO 27001 ? DORA ? Secteur public/privé/santé/finance ?

-

Budget et ressources : Combien d’administrateurs ? Budget annuel ? Risque toléré ?

-

Intégrations existantes : Déjà investis dans Intune, Zoho, Jira, autre ticket system ?

Notre promesse : Sélection et accompagnement

Nous n’imposons jamais une solution unique. Voici comment nous opérons :

-

Audit initial : Inventaire du parc, évaluation de la maturité patch management, identification des gaps.

-

Recommandation adaptée : Nous proposons 2-3 solutions réalistes, avec pros/cons honnêtes.

-

Déploiement assisté : Installation, configuration des politiques de patch, formation des équipes.

-

Exploitation quotidienne : Support technique, optimisation des paramètres, formations continues.

Cas d’usage réels chez Cloud-Store.fr

Cas 1 : PME de 150 endpoints

-

Solution recommandée : Action1

-

Raison : Budget serré, besoin simple de patch management, interface facile

-

Résultat : Déploiement en 1 semaine, patch compliance à 96 % en 3 mois

Cas 2 : Groupe de 5 PME (500 endpoints mutualisés), MSP/revendeur

-

Solution recommandée : Atera ou SuperOps

-

Raison : Scalabilité, tarification par technicien, all-in-one, support MSP

-

Résultat : Consolidation de 4 anciens outils en 1, -30 % en coûts IT

Cas 3 : Grande organisation (3 000 endpoints), très hétérogène (Windows, Mac, Linux)

-

Solution recommandée : NinjaOne ou SuperOps

-

Raison : Complexité, besoin de granularité, support enterprise large

-

Résultat : Governance centralisé, audit trail complet, conformité garantie

Cas 4 : Organisation voulant compléter Intune

-

Solution recommandée : Splashtop AEM

-

Raison : Compatibilité Intune, patch management avancé, minimal disruption

-

Résultat : Gaps d’Intune fermés, utilisateurs non perturbés

Le patch management, un investissement en tranquillité et sécurité

2025 aura marqué un tournant : l’ère du patch management manuel est révolu. Les organisations qui restent sur des processus manuels acceptent un risque de cybersécurité qu’aucun audit ne tolérerait aujourd’hui.

Le patch management automatisé n’est plus un luxe : c’est un fondamental d’hygiène informatique, d’égale importance à l’antivirus ou au firewall. La question n’est pas « faut-il patcher ? », mais « avec quel outil et selon quelle stratégie ? »

Les solutions existent, les coûts sont justes, et le ROI est garanti. Ce qui reste, c’est la décision d’agir.

Chez Cloud-Store.fr, nous sommes prêts à accompagner votre organisation dans cette transformation. Parce que la cybersécurité de votre infrastructure, ce n’est pas une charge : c’est votre avantage compétitif.

Contactez-nous pour un audit gratuit de votre maturité patch management et une recommandation personnalisée.

FAQ — Patch management & sécurité

Pourquoi est-il dangereux de retarder les mises à jour ?

Chaque patch corrige une faille connue. Retarder son application augmente la fenêtre d’attaque, favorise la propagation de malwares et complique la conformité réglementaire.

Atera, NinjaOne et SuperOps : quelles différences majeures ?

Atera : simplicité « tout-en-un » (RMM + tickets) pour petites équipes et prestataires.

NinjaOne : visibilité et contrôle avancés pour DSI exigeantes.

SuperOps : RMM/PSA moderne pour MSP, patching intelligent et automatisations poussées.

PDQ Deploy/Inventory et PDQ Connect sont-ils complémentaires ?

Oui. Deploy/Inventory s’installent sur site pour gérer les postes locaux ; Connect apporte l’administration cloud des machines distantes sans VPN.

Peut-on combiner Splashtop Enterprise avec un outil de patching ?

Absolument. Splashtop assure l’accès/assistance sécurisés, tandis qu’un RMM (PDQ, NinjaOne, Atera, SuperOps, Action1) orchestre les patchs et rapports de conformité.

Pourquoi passer par Cloud-Store.fr plutôt que gérer en interne ?

Nous sélectionnons une solution adaptée, accélérons le déploiement, automatisons les correctifs et fournissons les preuves d’audit ; vous gagnez en sécurité, temps et maîtrise budgétaire.